S'assurer que votre Mendix la sécurité des applications est une responsabilité partagée de Mendix et les clients qui l'utilisent.

Mendix est responsable de sécurité de la plateforme et du contenu pris en charge par la plateforme. Mendix Le runtime protège votre application et vos données selon votre modèle. Mendix Le cloud gère la sécurité au niveau de l’infrastructure.

En tant que client, partenaire ou Mendix Créateur, vous êtes responsable de la sécurité des applications que vous créez et gérez sur le Mendix par l’IA.Nous avons dressé une liste de cinq choses pratiques que vous pouvez faire pour rendre votre Mendix paysage applicatif plus sécurisé.

#1 Activer l'authentification unique (SSO)

Fournisseurs d'identité Les solutions de gestion centralisée des identités et des accès telles que Entra Id (anciennement Azure AD) sont plus sûres, plus conviviales et plus efficaces que le paradigme traditionnel du nom d'utilisateur et du mot de passe. N'aimons-nous pas tous l'authentification unique ? Plus besoin de se souvenir d'un autre mot de passe, plus besoin de se demander si les anciens employés peuvent toujours se connecter et plus besoin de configurer manuellement des politiques de mot de passe. Alors, n'attendez pas. Activez l'authentification unique avec Mendix Maintenant

By configuration de l'authentification unique dans le centre de contrôle, vous déléguez efficacement Mendix's expérience de connexion à votre fournisseur d'identité. Accédez à Centre de contrôle → Sécurité → onglet Authentification unique et connectez votre fournisseur d'identité à Mendix. Suivez l'assistant guidé en 3 étapes et hop ! Non seulement l'expérience de connexion deviendra plus sécurisée et conviviale, mais elle sera également conforme aux normes de votre entreprise. Les politiques d'entreprise, telles que la 2FA et la fréquence de réinitialisation du mot de passe, que vous avez configurées dans votre fournisseur d'identité s'appliqueront automatiquement à Mendix expérience de connexion également. C'est un moyen simple d'améliorer votre jeu sur la sécurité des utilisateurs de la plateforme. Pour plus d'informations, reportez-vous à cette section détaillée blog.

#2 Utilisez des modules tels que SSO, SCIM, etc.

Complémentaire aux utilisateurs de la plateforme (c'est-à-dire aux créateurs qui utilisent Mendix Les utilisateurs finaux (plateforme de création et de gestion d'applications) sont des utilisateurs finaux, c'est-à-dire les utilisateurs finaux de vos applications. Une expérience de connexion sécurisée, transparente et cohérente est aussi importante pour les utilisateurs finaux, voire plus, que pour les utilisateurs de la plateforme ! Alors, comment pouvez-vous y parvenir ?

C'est facile! Mendix fournit une variété de modules de marché prédéfinis pour vous aider. Conformément aux protocoles d'authentification SAML 2.0 et Open Id Connect, Mendix offre aux SAML et Module OIDC SSOCes modules permettent à vos applications de déléguer la connexion à un fournisseur d'identité et d'obtenir une expérience SSO.

Pour aller plus loin, vous pouvez également intégrer/déconnecter des utilisateurs en fonction de votre fournisseur d'identité à l'aide de LDAP or SCIM module. Sélectionnez les mécanismes de connexion et d'intégration/de désintégration des utilisateurs en fonction de vos politiques organisationnelles et conseillez à tous vos créateurs d'utiliser ces modules dans leur Mendix applications. Vous pouvez également marquer le module choisi comme « Recommandé » à l'aide de Curation du marché dans le Centre de Contrôle. Tous les décideurs connaîtront alors le choix organisationnel.

#3 Abonnez-vous aux avis de sécurité et définissez un contact de sécurité

Les plateformes low-code utilisent des « blocs de construction » réutilisables pour accélérer le développement rapide d'applications, par exemple le contenu de la marketplace. Au fil du temps, ces blocs de construction/composants peuvent être affectés par des vulnérabilités de sécurité, ce qui a un impact sur la sécurité de votre application. Alors, comment assurer votre sécurité ? Mendix avez-vous couvert.

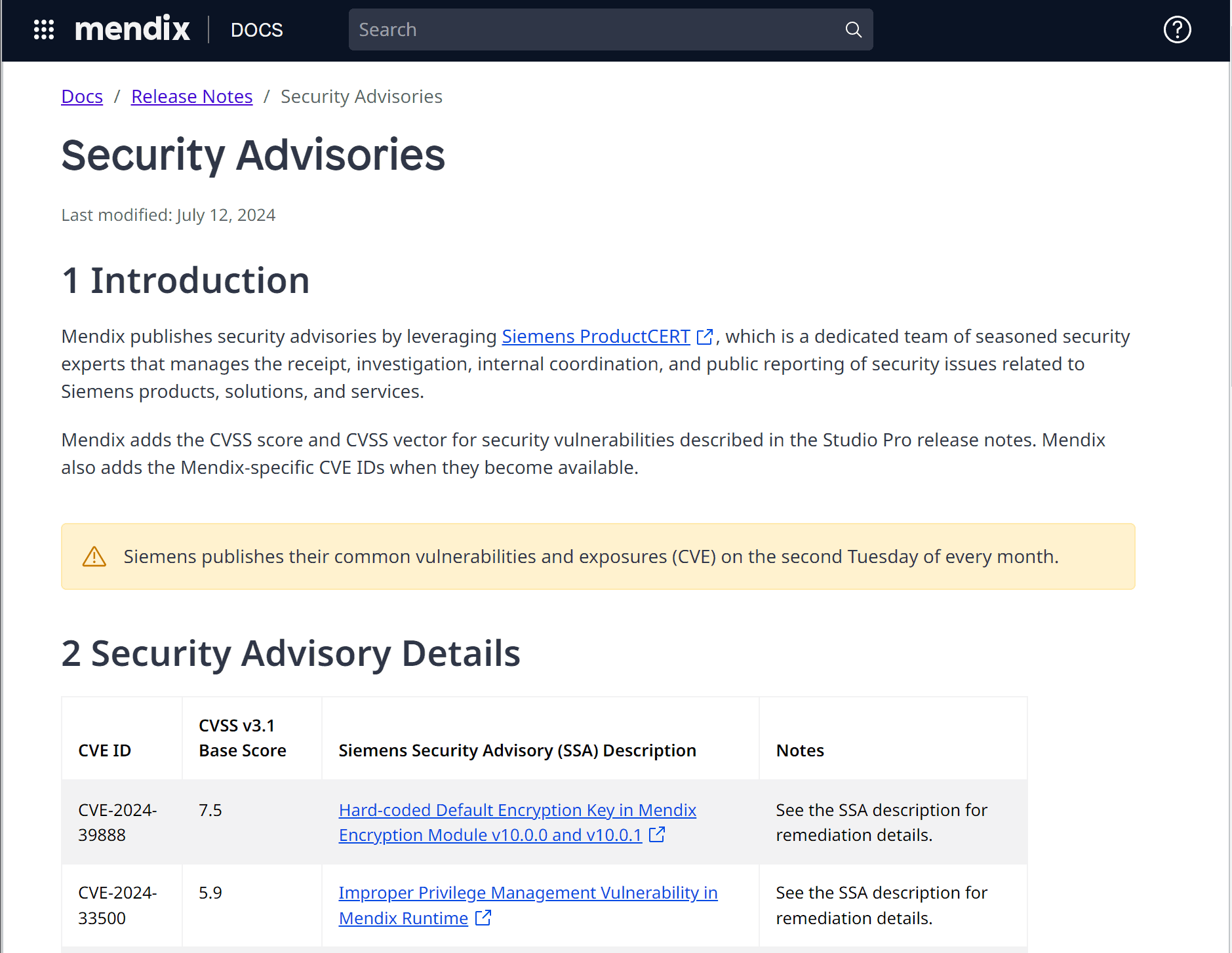

Mendix surveille en permanence la plateforme et les composants pris en charge par la plateforme pour détecter les failles de sécurité. Si une vulnérabilité est détectée, Mendix publie des avis de sécurité. Mendix fournira un score CVSS et des conseils de correction pour corriger la vulnérabilité. Cela implique généralement une mise à niveau vers une version supérieure du composant auquel un correctif de sécurité a été appliqué.

Ces avis de sécurité sont publiés dans le Documentationen Marge de la communauté (chaîne #securityadvisories) et dans les flux RSS. Abonnez-vous à ces derniers pour être immédiatement averti lorsqu'une nouvelle vulnérabilité est détectée.

Mettez également en place un processus de correction de base des vulnérabilités. En général, il s'agit identification des vulnérabilités (quel composant est devenu vulnérable), analyse (quelles applications sont impactées et quelle est la gravité de l'impact), et assainissement (comment puis-je atténuer les risques dans le cadre des SLA définis par l’équipe de sécurité de l’entreprise).

Communiquez avec votre équipe informatique et SecOps pour définir un processus. De plus, vous pouvez également configurer un Coordonnées de sécurité dans le centre de contrôle qui sera informé par courrier électronique lorsqu'une vulnérabilité de sécurité critique est détectée.

#4 Utiliser la composition logicielle

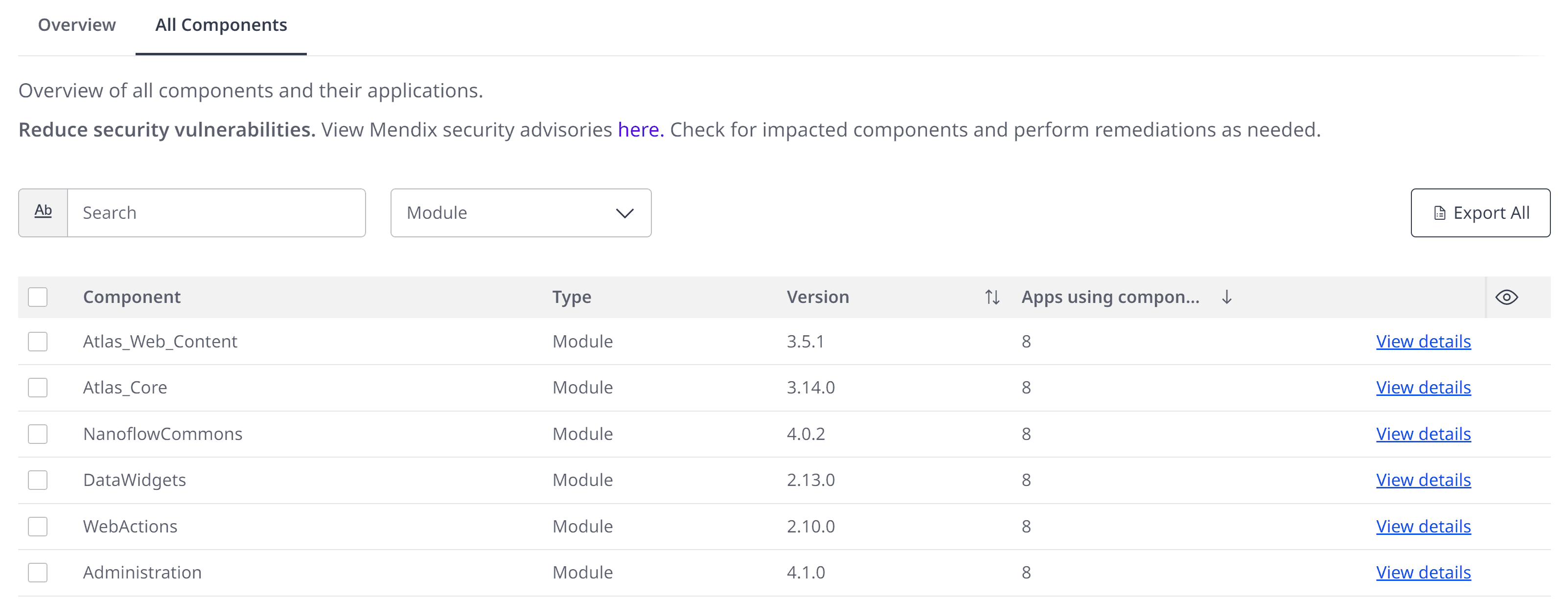

Un beau jour, vous êtes informé d'une vulnérabilité de sécurité avec un score de 9 sur 10 sur un composant de la marketplace. Votre prochaine étape : vérifier si l'un de vos Mendix Les applications utilisent-elles ce composant de marketplace et, si oui, combien d'applications ? Et quelles applications ?

Pour réaliser cette analyse d'impact, utilisez la fonctionnalité récemment lancée Composition du logicielDans le Centre de contrôle, accédez à l’onglet Composition logicielle > Tous les composants et affichez la liste de tous les composants uniques utilisés dans le paysage applicatif ainsi que leur utilisation dans les applications.

Ensuite, consultez les détails des composants, visualisez les applications impactées et informez leurs contacts techniques pour effectuer les mises à niveau nécessaires afin d'atténuer le risque de sécurité posé par la vulnérabilité. Software Composition est également disponible en Mendix Portail, pour que les créateurs aient également une visibilité.

Voilà, quelques étapes simples qui vous aideront à sécuriser votre environnement applicatif ! Découvrez-les dès aujourd'hui.

#5 Suivez les meilleures pratiques en matière de sécurité des applications et de sécurité des utilisateurs anonymes

La sécurité des applications et la sécurité des utilisateurs anonymes sont deux aspects clés lors de la création de vos applications dans Studio Pro. En matière de sécurité des applications, une liste complète des meilleures pratiques est disponible here.. J'aimerais en souligner quelques-uns :

- Mise en œuvre des règles d'accès:Il s'agit d'un facteur d'hygiène absolu. Les règles d'accès vérifient si le rôle d'utilisateur a accès pour recevoir les données demandées.

- Utilisation de constantes dans votre application:Vous pouvez disposer d'informations d'identification sensibles à utiliser dans les applications. Pour limiter l'accès à ces informations, utilisez des constantes qui peuvent être définies par environnement.

- Suppression des composants et microflux inutilisés dans l'application:Autre facteur d'hygiène, vous devez nettoyer les éléments du modèle qui ne sont plus utilisés. Cela facilitera la maintenance de l'application et réduira les risques de failles de sécurité.

Ensuite, parlons des utilisateurs anonymes, c'est-à-dire des utilisateurs finaux qui peuvent accéder à votre Mendix application sans aucun identifiant ni mot de passe. Imaginez que vous autorisiez les utilisateurs anonymes et leur donniez accès à de nombreuses entités dans votre modèle de domaine. En procédant ainsi, vous risquez qu'un utilisateur malveillant accède potentiellement aux données sensibles stockées dans le Mendix application. Par conséquent, la règle générale est de fournir aux utilisateurs anonymes le moins d'accès possible. Une liste complète de directives est disponible here..

Alors n'attendez plus ! Comprenez votre part de responsabilité dans la création d'un environnement applicatif sécurisé et mettez en œuvre ces conseils tactiques si ce n'est pas déjà fait !

Ressources utiles:

- Mendix Cours de l'Académie – Configurer la sécurité avancée

- Mendix certifications et plus – Mendix Sécurité et conformité de la plateforme | Mendix